Evidência digital pode decidir o destino de um processo — mas também pode ser anulada por falhas técnicas e processuais. Entender como a perícia forense digital gera uma prova admissível não é luxo acadêmico: é vantagem competitiva. Aqui você encontrará orientações práticas sobre como identificar riscos de nulidade, exigir metodologia pericial adequada e convertir resultados técnicos em argumentos jurídicos persuasivos que aumentam as chances de sucesso em audiência. O objetivo é proporcionar ferramentas estratégicas para advogados, profissionais de segurança e estudantes que precisam de uma abordagem prática para proteger a validade da prova e otimizar a quesitação pericial.

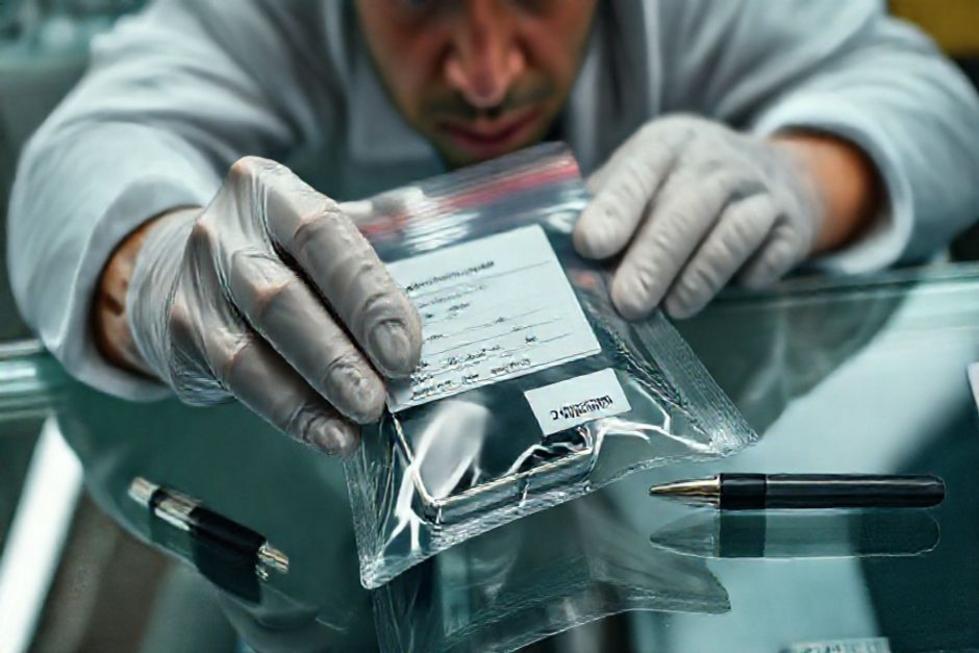

Preservação e cadeia de custódia que sustentam a prova

Falhas na preservação e na cadeia de custódia podem gerar sérios riscos de nulidade e fragilizar argumentos em juízo. É um problema bastante comum, e acredito que toda pessoa que atua no direito já se deparou com situações onde provas digitais, que poderiam ser fundamentais, foram rejeitadas pelo juiz justamente por questões de manuseio inadequado. A preservação das evidências digitais é fundamental para que elas possam ser apresentadas em juízo de forma robusta e invulnerável a impugnações.

Para transformar dados voláteis em prova resistente à impugnação, é crucial seguir uma metodologia pericial bem definida. Documentação cronológica, hash de arquivos, lacres e registros de acesso são procedimentos essenciais. Por exemplo, o hash é uma função matemática que gera um valor único para um determinado conjunto de dados. Isso permite verificar a integridade dos arquivos ao longo da cadeia de custódia, garantindo que nenhum dado foi alterado. A preservação imediata é outro ponto crucial, pois dados digitais podem ser facilmente alterados ou destruídos.

Do ponto de vista processual, o juiz espera ver um laudo que contenha não apenas os resultados da análise, mas também a documentação detalhada de todos os passos da coleta e preservação. Omissões comuns que geram questionamentos probatórios incluem a falta de documentação de quando e como a prova foi coletada, ausência de registros de acesso aos dispositivos, e falta de hash para comprovar a integridade dos arquivos.

Agora, vou te dar 5 passos práticos que você, advogado, deve exigir do perito ou do cliente quando houver coleta de prova:

- Isolar o dispositivo: Garanta que o equipamento não seja acessado ou modificado durante a coleta.

- Gerar imagem forense: Crie uma cópia bit-a-bit do dispositivo, conhecida como imagem forense, para preservar o estado original dos dados.

- Registrar cadeia de custódia: Documente todos os RESPONSÁVEIS que tiveram acesso ao dispositivo e às cópias criadas, incluindo datas, horários e propósitos.

- Armazenar em mídia segura: Use mídias seguras e confiáveis para armazenar a imagem forense e outros documentos relacionados.

- Declarar integridade com hashes: Calcule e documente os hashes de todos os arquivos importantes, para garantir que não haja alterações posteriores.

Um exemplo real que ilustra a importância desses passos: em um caso recente, uma prova digital foi anulada por falha na cadeia de custódia. O laudo não continha registros claros de quem teve acesso ao dispositivo e quando. O juiz decidiu que a prova não era confiável. Em contrapartida, outro caso onde a documentação pericial foi rigorosa e todos os passos foram seguidos à risca, a prova foi aceita sem contestação.

Para garantir que a coleta seguirá padrões aceitáveis em juízo, aqui está um checklist simples que você pode usar no despacho inicial:

- Verifique se o dispositivo foi devidamente isolado e lacrado.

- Confirme a criação de uma imagem forense.

- Certifique-se de que a cadeia de custódia foi registrada em detalhes.

- Peça o armazenamento seguro em mídia confiável.

- Exija a declaração de integridade dos arquivos através de hashes.

Em termos de quesitos, aqui estão alguns exemplos práticos que você deve incluir nos quesitos sobre documentação e integridade:

- Como foi realizada a coleta dos dados? Detalhe os procedimentos adotados, inclusive a preservação imediata.

- Quais medidas foram tomadas para garantir a cadeia de custódia? Forneça um registro completo de acesso.

- **Quais *hashes* foram calculados e documentados?** Apresente os valores e os momentos em que foram gerados.

Com esses passos e perguntas, você estará melhor preparado para assegurar que as provas digitais sejam aceitas e consideradas robustas em juízo. Boa sorte!

Extração, análise e limites técnicos que moldam a argumentação

Quando falamos de perícia forense digital, um dos principais desafios é transformar evidências técnicas em provas robustas que possam ser utilizadas em audiências judiciais. Evidências técnicas, sem contexto ou interpretação, podem se tornar irrelevantes ou, pior, inadmissíveis. É nesse ponto que a extração e a análise forense ganham valor estratégico.

O que a tecnologia permite descobrir é fascinante. Metadados, logs, timestamps, conexões de rede e artefatos de sistema podem revelar informações cruciais. Metadados podem mostrar quando e por quem um arquivo foi criado ou modificado. Logs podem fornecer um histórico de atividades em um dispositivo, indicando ações específicas. Timestamps ajudam a estabelecer a cronologia dos eventos. Conexões de rede podem mapear as interações com servidores e serviços online. Artefatos de sistema, como arquivos temporários ou de cache, podem conter vestígios de atividades anteriores.

No entanto, o que a tecnologia não pode provar por si só é igualmente importante. Intenção absoluta, autoria sem correlação e dados apagados que não foram preservados são alguns exemplos. Um timestamp pode indicar quando algo aconteceu, mas não nos diz se a ação foi intencional ou se o usuário estava ciente. Da mesma forma, encontrar um IP em um log não prova que a pessoa conectada foi a responsável pela ação, especialmente em redes compartilhadas.

As regras práticas sobre admissibilidade são essenciais. A cadeia de custódia, metodologia reconhecida, validação de ferramentas e relatório com escopo conhecido são pilares fundamentais. A cadeia de custódia, por exemplo, documenta o caminho percorrido pela evidência desde a coleta até a apresentação em juízo, garantindo que ela não foi alterada. Metodologias reconhecidas, como carving e análise de metadados, precisam ser aplicadas de forma consistente. Ferramentas utilizadas devem ser validadas e, preferencialmente, reconhecidas pela comunidade forense. O relatório final deve ser claro e detalhado, evitando ambiguidades.

Os limites legais também moldam o que pode ser coletado e usado. A proporcionalidade e a invasão de privacidade são conceitos vitais. Em algumas situações, coletar certos dados pode ser considerado desproporcional ou invasivo, levando a nulidades. É crucial encontrar o equilíbrio entre a necessidade de evidências e o respeito aos direitos individuais.

Melhores Práticas e Quesitação

Para preparar quesitos que conectem resultados técnicos a teses jurídicas, aqui estão algumas dicas práticas:

- Peça a interpretação temporal: Entenda a cronologia dos eventos e como ela afeta o caso.

- Correlação entre logs e conduta: Verifique se há conexão entre atividades registradas e ações do réu.

- Validação por amostragem: Use técnicas estatísticas para garantir a consistência dos dados.

- Contextualização geográfica: Exija que as evidências sejam analisadas considerando a localização física dos dispositivos.

- Análise de dispositivos conectados: Determine se outros dispositivos no mesmo ambiente contribuíram para os eventos.

- Exame de integridade dos dados: Garanta que os dados não foram manipulados.

- Evolução da atuação: Peça análises sobre mudanças no comportamento do usuário ao longo do tempo.

- Verificação de redundâncias: Confirme se as informações encontradas são consistentes em diferentes fontes.

Exemplo de questão pericial: ‘Pode, por gentileza, analisar o log do acesso ao servidor indicado, correlacionando o IP e o timestamp com as atividades do réu no dia do evento, indicando se há evidências de que ele estava diretamente conectado e realizando ações específicas no horário em questão?’

Transformando o Laudo em Narrativa Persuasiva

Para convertê-los em narrativas persuasivas, o advogado deve ser capaz de explicar a complexidade técnica ao juiz de forma clara. Frases como:

- ‘Vossa Excelência, a análise forense revelou que o documento foi modificado pela última vez no dia 15 de outubro, conforme o timestamp.

- ‘O log do servidor mostra conexões frequentes a partir do IP do réu no período mencionado, indicando uma interação direta.

- ‘A validação das ferramentas utilizadas, como o hashing de arquivos, garante que os dados não foram alterados.

Essas frases ajudam a pontuar a relevância da prova técnica, conectando-a diretamente às questões jurídicas do caso. Isso é crucial para fortalecer a estratégia jurídica e evitar nulidades.

Sempre use equipamentos avaliados e testados, tenha referências e garanta a cadeia de custódia.

Indicação de equipamento https://amzn.to/47TP2Wi

Sobre

Este espaço é dedicado a desvendar a Perícia Forense Digital, a Cibersegurança e a dinâmica da internet atual. Como perito, sou especializado em analisar dados para apoiar processos judiciais, garantindo que a prova digital seja utilizada de forma justa e íntegra. Além disso, abordo tópicos de segurança, exploro as vulnerabilidades e os riscos cibernéticos, e compartilho informações relevantes para que você possa navegar online com mais segurança e consciência. O objetivo é claro: trazer conhecimento técnico e prático sobre a tecnologia que nos cerca, tanto na investigação quanto no dia a dia.